En un mot : des chercheurs de l’Université chinoise de Tsinghua pensent avoir découvert un algorithme quantique capable de briser les normes de chiffrement les plus complexes d’aujourd’hui. L’équipe affirme que l’algorithme peut également être exécuté à l’aide des technologies quantiques actuellement disponibles. Si c’est vrai, la durée de vie du cryptage d’aujourd’hui pourrait être considérablement réduite à néant en quelques années.

Long Guili, professeur à l’Université de Tsinghua, et son équipe affirment avoir développé un nouvel algorithme de factorisation économisant les qubits qui pourrait causer des problèmes aux normes de sécurité cryptomonnaies dans un avenir pas si lointain. L’algorithme, appelé factorisation d’entiers quantiques de ressources sous-linéaires (SQIF), prétend optimiser le processus de calcul quantique en réduisant le nombre de qubits nécessaires pour effectuer les calculs de rupture de code. Le travail est basé sur un algorithme développé en 2013 par le chercheur allemand Claus Schnorr.

Qu’est-ce que cela indique pour quelqu’un qui n’est pas très familier avec l’informatique quantique ? En cas de succès, l’algorithme pourrait réduire les chances de casser le cryptage le plus puissant d’aujourd’hui en utilisant les technologies quantiques actuellement disponibles beaucoup plus tôt que prévu.

A lire : Nous ne pouvons pas vivre sans cryptomonnaie !

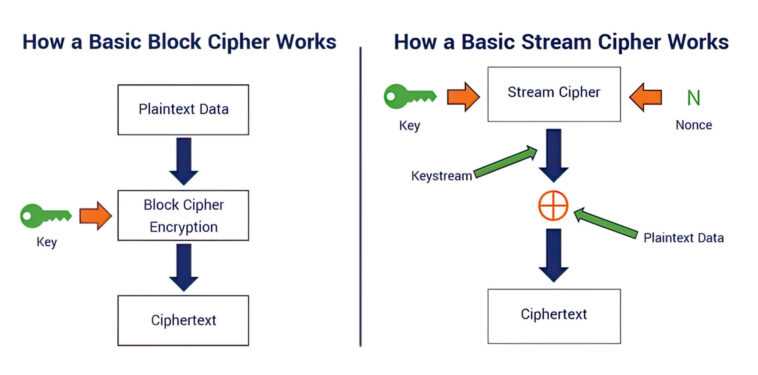

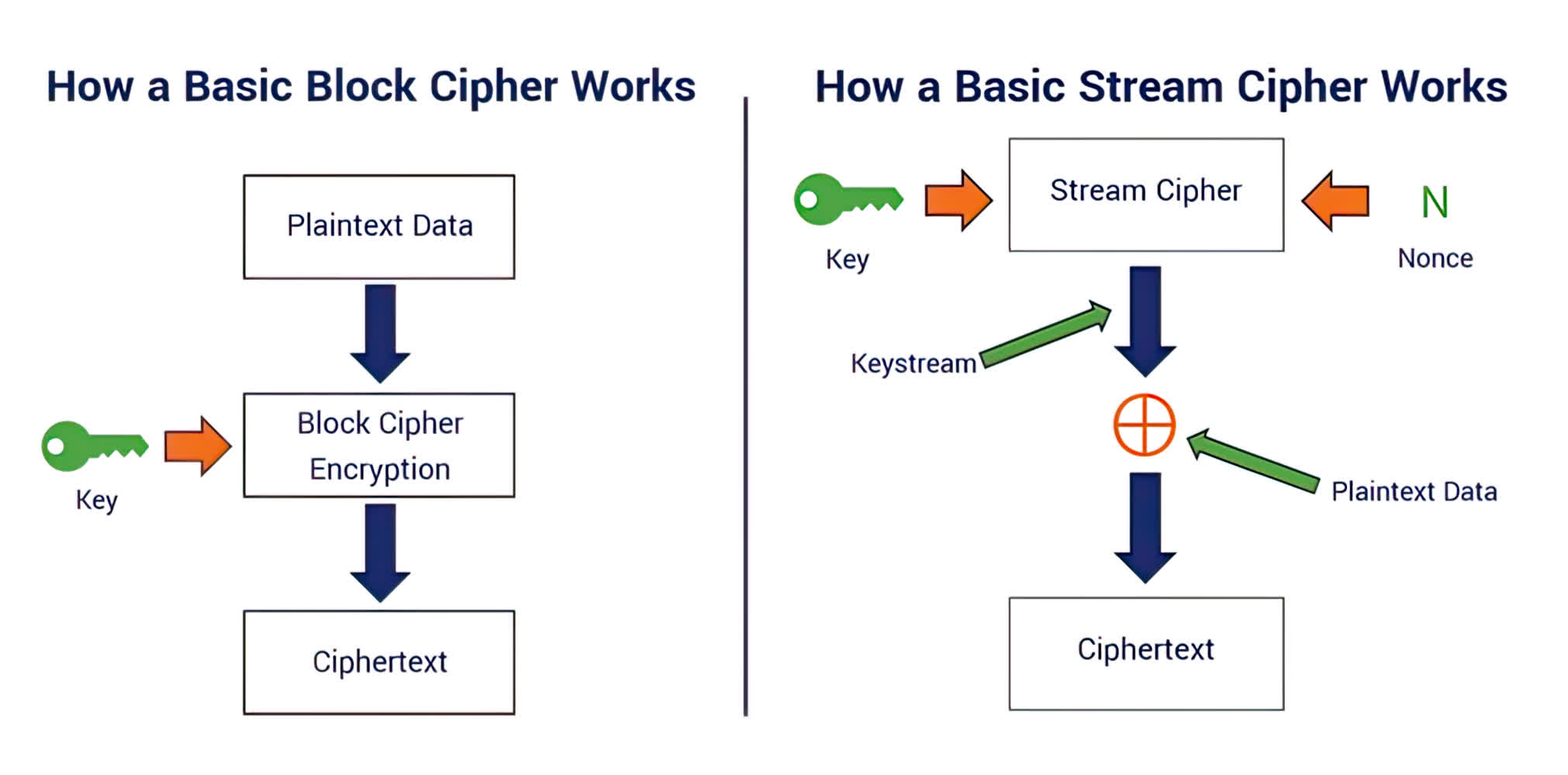

Créé par la National Security Agency (NSA) en 2001, SHA-256 est une fonction de hachage cryptomonnaie qui transforme les données en une chaîne chiffrée de 256 caractères. La sortie chiffrée est illisible à moins qu’un destinataire ne dispose de la clé appropriée pour déchiffrer le message.

Ces clés de déchiffrement sont également composées de chaînes mathématiques complexes liées au hachage SHA-256, ce qui rend un message chiffré extrêmement difficile à déchiffrer sans les clés appropriées. Par exemple, le temps nécessaire pour casser une clé de chiffrement RSA-2048 bits à l’aide des ressources informatiques traditionnelles les plus puissantes d’aujourd’hui est estimé à environ 300 000 milliards d’années.

300 billions sonne comme un chiffre agréable et sûr dont personne ne devrait avoir à s’inquiéter. Autrement dit, au moins jusqu’à ce que les ordinateurs quantiques soient intégrés à l’équation. Selon des experts en cryptomonnaie et quantique, un ordinateur quantique correctement dimensionné pourrait effectuer la même opération de rupture d’algorithme en un peu moins de huit heures. C’est là que l’équation de Guili tire la sonnette d’alarme.

Si l’algorithme SQIF met à l’échelle et réduit efficacement les ressources informatiques quantiques nécessaires pour exécuter les calculs, alors l’attente pour que la technologie quantique mûrisse suffisamment pour exécuter les calculs pourrait être réduite de quelques décennies à quelques années seulement.

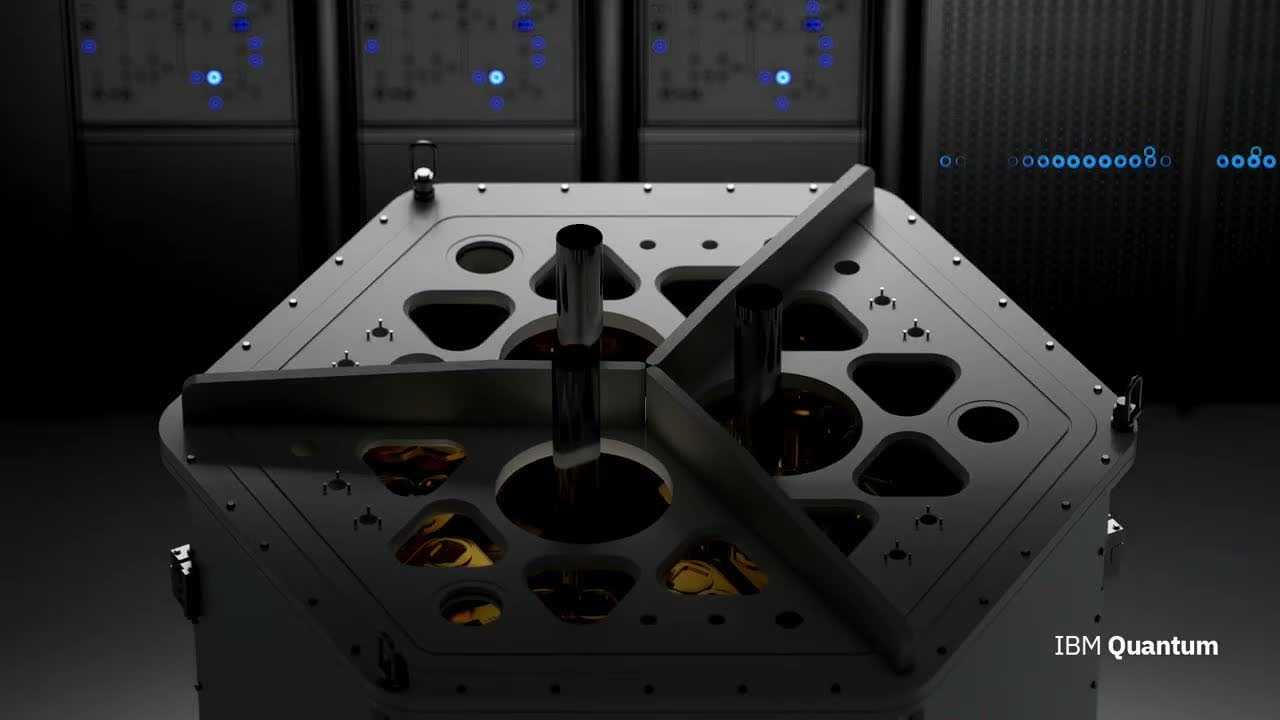

L’Osprey d’IBM est actuellement le plus grand processeur quantique au monde, pesant 433 qubits. La roadmap quantique de la société décrit des plans pour poursuivre des processeurs plus grands allant de 1 100 qubits en 2023 à plus de 4 100 qubits en 2025. En comparaison, l’algorithme SQIF prétend ramener l’échelle pratique requise d’un ordinateur quantique à 372 qubits.

Actuellement, l’équipe Tsinghua n’a pas encore prouvé sa capacité à briser la barrière de cryptage 2048 bits. Ils ont cependant réussi à démontrer la faisabilité du SQIF en cassant une clé de cryptage de 48 bits avec un minuscule ordinateur quantique supraconducteur de 10 qubits. Bien que la percée ne soit pas encore préoccupante, il s’agit certainement d’un développement que les experts en sécurité et en cryptomonnaie continueront de surveiller.