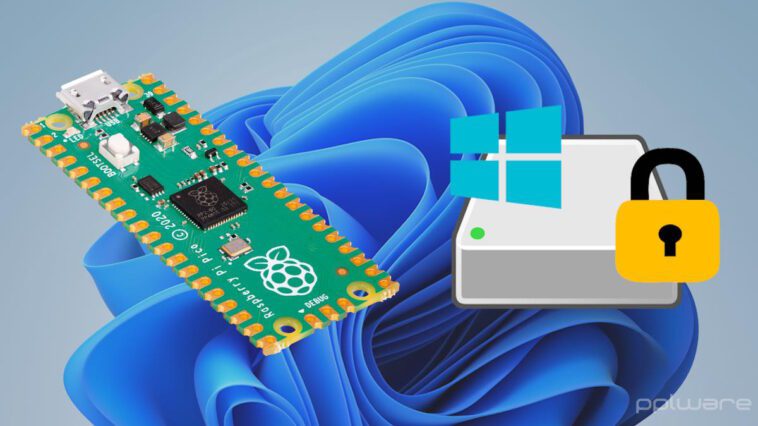

Une grande partie de la sécurité de Microsoft dans Windows 11 repose sur Bitlocker et sur ce qu’il peut offrir pour protéger le système. C’est une référence dans le monde de la technologie et notamment dans le système Microsoft. Désormais, d’après ce qui a été montré, il suffit de 43 secondes et d’un Raspberry Pico pour surmonter toute la protection Bitlocker et la sécurité de Windows 11.

La sécurité de Microsoft sur Bitlocker s’est effondrée

Le rôle de Bitlocker est simple, pratique, mais très important dans le cadre de la sécurité. Chiffre le disque sur lequel Windows et les données utilisateur sont présentes, le rendant accessible uniquement à ceux qui disposent des clés utilisées pour protéger les informations. Il fonctionne en conjonction avec le célèbre TPM, qui augmente la sécurité, étant exclusif à Windows 11 Pro ainsi qu’à la version précédente.

Il faut avouer que Bitlocker présente quelques failles qui peuvent être exploitées de manière simple. C’est ce qu’a montré le hacker Stacksmashing, qui a découvert que certaines communications entre le CPU et le TPM ne sont pas chiffrées au démarrage de Windows 11, ce qui lui a permis d’accéder aux clés de chiffrement, à l’aide d’un exploit exécuté sur un Raspberry Pico.

Un Raspberry et 43 secondes pour compromettre Windows 11

Il est important de noter que cette faille ne peut être exploitée que lorsqu’un TPM externe est utilisé. Dans ces cas, le CPU et le TPM communiquent via un bus LPC pour envoyer les clés de chiffrement nécessaires au déverrouillage des données sur le disque. C’est à ce moment-là que ceux-ci peuvent être interceptés.

Pourtant, comme le souligne le hacker Stacksmashing, Windows BitLocker et les TPM externes ne sont pas aussi infaillibles qu’on pourrait le penser. Même avec des cartes mères plus récentes, et si elles utilisent un TPM externe, cette attaque peut être utilisée, même si elle nécessite plus de travail.

Bien qu’il s’agisse d’une faille sérieuse et qu’elle ouvre un chemin simple vers les données Windows, vous devez garder à l’esprit qu’elle nécessite un accès physique à l’ordinateur. Dans le même temps, la plupart des systèmes modernes sont protégés à l’aide d’un TPM interne intégré. Plus intéressant encore est de voir comment un Raspberry Pico, qui ne coûte que quelques euros, peut être une arme qui surmonte les barrières de sécurité de Windows 11 et de Microsoft.