Selon les accusations du FBI, les services secrets russes ont commencé à diffuser le malware Snake entre 2003 et 2004. Pour le traquer et le détruire, les experts en sécurité du FBI ont dû créer un logiciel spécifique : Perseus.

Son nom est Snake et exactement comme certaines espèces de serpents, il est resté dans l’ombre. Caché dans les replis du logiciel de milliers de PC distribués dans 50 pays à travers le monde. Alerte, prêt à se nourrir des proies les plus insouciantes qui n’ont jamais soupçonné sa présence. Snake était un logiciel malveillant si bien construit qu’il suivait les mises à jour du système d’exploitation que le FBI n’a réussi à le retrouver qu’après 20 ans. C’est du moins ce que le ministère américain de la Justice a déclaré.

L’opération Medusa a démontré comment Snake fonctionnait comme une porte qui pouvait être ouverte par les services de renseignement américains pour voler des informations de toute nature. Parmi les exemples cités figurent des responsables de l’OTAN, des journalistes et des managers travaillant dans le secteur des Big Tech ou dans la finance. Selon les résultats publiés par le FBI, Snake a été lancé par le Service fédéral de sécurité (FSB) de Russie et plus précisément par la section Turla.

« Le FSB a utilisé Snake dans de nombreuses opérations et le FSB a démontré la valeur qu’il accorde à Snake en développant plusieurs mises à niveau et révisions pour le maintenir opérationnel. Sur les ordinateurs que Turla a compromis, le logiciel malveillant Snake reste dans le système d’exploitation presque indéfiniment, dans la plupart des cas non détecté par le propriétaire de la machine ou les utilisateurs autorisés.

Comment fonctionne le malware Snake

Toute la description du malware Snake a été publiée dans un dossier de 33 pages ouvert par un juge de Brooklyn. Taylor Forry, un agent du FBI spécialisé dans la sécurité informatique, l’écrit. L’origine du nom Snake est intéressante, qui au début de la campagne s’appelait Uroburos, un ancien symbole ésotérique dans lequel un serpent est représenté en train de manger sa propre queue. Le nom de code comprenait également des chiffres et des caractères spéciaux : Ur0bUr()sGoTyOu#. La propagation de ce malware s’est produite entre 2003 et 2004.

En fait, les ordinateurs créent un réseau dans lequel tous les PC établissent une connexion peer-to-peer. D’après ce que l’on peut lire dans le rapport, tous les PC compromis n’étaient pas importants pour la collecte de renseignements. En fait, la plupart d’entre eux servaient de nœuds (hot-points) qui servaient à transmettre des informations aux systèmes gérés directement par les services russes (end-points). Ce double pas a longtemps rendu difficile la reconnaissance et l’identification de tout ce système. Pour démanteler tout le réseau, le FBI a dû créer un logiciel spécial : Persée, le héros de la mythologie grecque qui a réussi à vaincre Méduse.

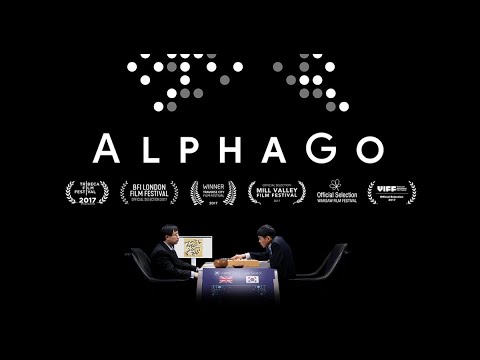

Découvrez le reportage du mois (sous-titré en français), l’IA gagnera t-elle face aux champion du monde du jeu de Go ? :