Qu’est-ce qui vient de se passer? Un serveur de messagerie mal configuré utilisé par le gouvernement américain pour les e-mails militaires a été sécurisé après avoir été ouvert à Internet au cours des deux dernières semaines. Le serveur exposé a été découvert par un chercheur en sécurité de bonne foi Anurag Sen, qui a alerté TechCrunch afin qu’ils puissent transmettre l’test aux responsables gouvernementaux. Selon la publication, le serveur exposé était hébergé sur le cloud gouvernemental Azure de Microsoft pour le personnel du ministère de la Défense.

Ces serveurs seraient stockés séparément des machines utilisées par d’autres clients commerciaux. Dans ce cas, la boîte aux lettres contenait environ trois téraoctets d’e-mails militaires internes contenant des données sensibles mais non classifiées.

Un e-mail vu par TechCrunch comprenait un questionnaire SF-86 rempli, un formulaire utilisé par ceux qui cherchent à obtenir ou à conserver une habilitation de sécurité afin d’accéder à des informations classifiées. Ces types de questionnaires regorgent d’informations sensibles et sont hautement souhaitables pour les adversaires étrangers.

En 2015, des pirates ont fait irruption dans l’Office of Personnel Management (OPM) du gouvernement américain et ont pu accéder à des informations sensibles sur près de quatre millions d’employés fédéraux actuels et anciens. À l’époque, il était décrit comme l’un des plus grands vols de données gouvernementales jamais vus.

TechCrunch note que les réseaux gouvernementaux chargés de traiter les informations classifiées ne sont pas accessibles depuis Internet.

Les données de Shodan suggèrent que le serveur a commencé à divulguer des informations le 8 février. Il n’est pas clair si quelqu’un d’autre que le chercheur en sécurité a accédé à la boîte aux lettres, qui n’était accessible qu’en utilisant un navigateur Web et connaissant l’adresse IP du serveur. TechCrunch pense que l’erreur humaine est à blâmer pour l’exposition.

TechCrunch a contacté dimanche le US Special Operations Command, ou USSOCOM, concernant le serveur exposé (USSOCOM est chargé de superviser les opérations spéciales de l’armée, de la marine, du corps des marines et de l’armée de l’air). Mardi (lundi était un jour férié aux États-Unis), le porte-parole de l’USSOCOM, Ken McGraw, a déclaré qu’une enquête était en cours et a confirmé que personne n’avait piraté leur système. Le serveur exposé a depuis été sécurisé.

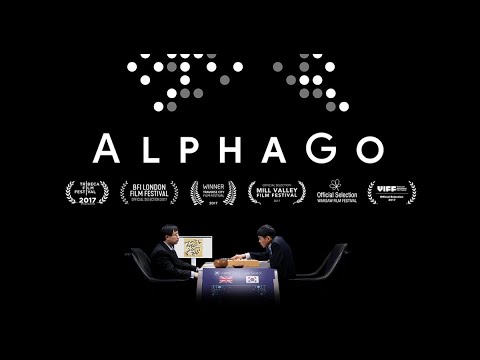

Découvrez le reportage du mois (sous-titré en français), l’IA gagnera t-elle face aux champion du monde du jeu de Go ? :