Des chercheurs en sécurité ont démontré que le son du clavier d’un MacBook Pro peut révéler ce que vous tapez, avec une précision de 92% à 95%. Ils affirment que cette attaque est pratique lors d’appels Zoom, par exemple…

L’attaque repose sur les différents sons émis par les touches du clavier. Ce qui est impressionnant, c’est qu’elle a été réalisée sur un clavier de MacBook Pro, plutôt que sur un clavier mécanique plus bruyant.

Bleeping Computer affirme qu’un pirate devrait d’abord calibrer ses données sur votre clavier spécifique, mais note que cela peut être parfaitement réalisable lors de visioconférences où les participants tapent également des messages dans une discussion de groupe.

La première étape de l’attaque consiste à enregistrer les frappes sur le clavier de la cible, car ces données sont nécessaires pour entraîner l’algorithme de prédiction. Cela peut être réalisé via un microphone à proximité ou le téléphone de la cible, qui aurait pu être infecté par un logiciel malveillant ayant accès à son microphone.

Alternativement, les frappes peuvent être enregistrées lors d’un appel Zoom où un participant malveillant fait des corrélations entre les messages tapés par la cible et leur enregistrement sonore.

Les chercheurs ont recueilli des données d’entraînement en appuyant 25 fois sur 36 touches d’un MacBook Pro moderne, et en enregistrant le son produit par chaque pression.

Cela pourrait également fonctionner lorsque les personnes combinent des visioconférences avec des chats sur des plates-formes comme Slack.

Avec une attaque de logiciel malveillant, où un pirate peut prendre le contrôle du microphone d’un smartphone pour enregistrer localement l’audio, la précision était de 95%. Lors de l’enregistrement du clavier via Zoom, la précision a diminué légèrement, pour atteindre 93%. L’audio de Skype a réduit la précision encore un peu plus, à 91,7%, mais cela s’est avéré parfaitement utilisable.

Les chercheurs suggèrent de modifier son style de frappe lors de la saisie d’un mot de passe ou d’autres données sensibles lors d’un appel en direct, mais une solution plus simple contre la plupart des attaques consisterait simplement à s’assurer que son microphone est désactivé lorsque l’on ne parle pas, et à ne pas taper de données sensibles pendant ce temps.

Cela ne protégerait pas contre une attaque de logiciel malveillant, mais si quelqu’un a réussi à prendre le contrôle du microphone de votre iPhone, vous avez de plus gros problèmes que d’écouter le son du clavier de votre MacBook Pro…

Photo: Moritz Kindler/Unsplash

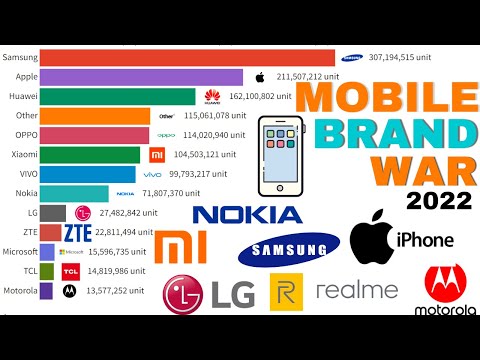

Détente, découvrez l’évolution du nombre de smartphones vendus par marque au fil du temps dans la vidéo ci-dessous :