La société de cybersécurité Guardz a découvert des hackers russes proposant à la vente un outil Hidden VNC spécialement conçu pour donner aux attaquants un accès complet aux Macs. Il suit un outil similaire permettant d’accéder aux ordinateurs Windows et est destiné au vol de données personnelles et de codes d’accès.

L’HVNC (Hidden Virtual Network Computer) est vendu sur le dark web et, en gage de bonne foi que l’outil fonctionne comme promis, les hackers ont déposé 100 000 dollars sur un compte d’entiercement…

Guardz affirme que l’outil est commercialisé auprès d’attaquants qui souhaitent accéder aux Macs utilisés dans les petites et moyennes entreprises afin de voler les codes d’accès.

L’équipe CIR de Guardz s’est plongée dans le célèbre forum de cybercriminalité russe « Exploit ». Notre équipe a découvert un autre outil disponible depuis avril 2023, spécifiquement destiné aux appareils macOS appartenant aux PME […]

Pour un prix à vie de 60 000 dollars, l’acteur de la menace vous fournira un outil malveillant qui prend en charge la persistance, s’exécute sans demander aucune permission à l’utilisateur, dispose d’un shell inversé ainsi que d’un gestionnaire de fichiers à distance, et a été testé sur une grande variété de versions macOS, de 10 jusqu’à 13.2.

Un HVNC est une variation d’un VNC standard. Entre autres, les applications VNC normales sont couramment utilisées par les équipes informatiques lorsqu’elles effectuent une assistance à distance sur des Macs et des PC. Elles permettent à la personne du support technique de prendre le contrôle de votre machine, mais vous devez donner votre permission et vous pouvez voir ce qu’ils font.

Un HVNC est bien plus dangereux, car il donne à un attaquant les mêmes capacités – en utilisant votre Mac comme s’il était dans la pièce avec vous – mais sans que vous n’ayez besoin de donner votre permission et sans que vous puissiez voir ce qu’ils font. Ils créent en effet une session utilisateur complètement séparée qui vous est totalement invisible.

Guardz a constaté que l’outil HVNC est très sophistiqué. Il s’exécute en mode furtif, ce qui indique que la plupart des outils conçus pour protéger les Macs ne le détectent pas, et il est persistant, ce qui indique qu’il ne peut pas être arrêté et supprimé en redémarrant votre Mac.

L’entreprise a noté que le vendeur a placé 100 000 dollars en garantie pour attester que le logiciel malveillant fonctionne comme promis.

Non seulement il a un statut de « vendeur », une sorte de distinction qui nécessite l’approbation de l’administration du forum clandestin, mais RastaFarEye a également déposé de bonne foi 100 000 dollars.

Le dépôt de 100 000 dollars (qui équivaut à 3,33 Bitcoins) aide les autres cybercriminels à comprendre que la personne derrière ce profil est un acteur de premier plan. Cet argent est conservé sur le compte d’entiercement de l’administration du forum comme une sorte d’assurance souterraine au cas où le produit proposé ne serait pas conforme à la description initiale.

Comment vous protéger

Bien que l’outil soit destiné à ceux qui souhaitent accéder aux Macs utilisés dans les entreprises, il serait tout aussi efficace contre des Macs personnels.

Une clé pour vous protéger de ce type de menace est de maintenir votre Mac à jour avec la dernière version de macOS disponible pour votre machine. Par exemple, ce logiciel malveillant ne fonctionne que sur les Macs jusqu’à macOS Ventura 13.2, alors que la version actuelle est 13.4.1.

Sinon, les mesures d’hygiène standard de cybersécurité sont essentielles. N’installez jamais d’applications en dehors du Mac App Store, sauf si vous savez que le développeur est digne de confiance. N’ouvrez jamais de pièces jointes inattendues, même si elles semblent provenir d’un contact connu. Ne cliquez jamais sur des liens dans des e-mails à moins d’être certain qu’ils sont sûrs ; il est toujours préférable d’accéder aux sites à partir de vos propres favoris ou en tapant l’URL.

Source : Macworld. Photo : Ali Mahmoudi/Unsplash.

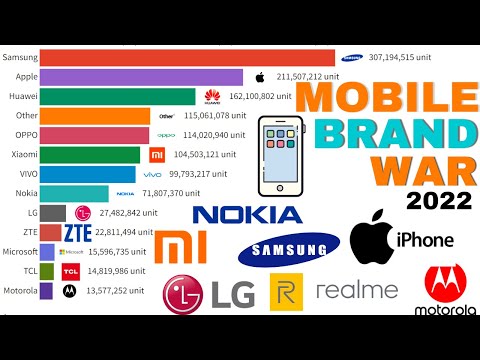

Détente, découvrez l’évolution du nombre de smartphones vendus par marque au fil du temps dans la vidéo ci-dessous :