Le changement soudain de marque de Twitter en la lettre X laisse de nombreux utilisateurs perplexes quant à la direction de la plateforme. Cela crée une opportunité pour les cybercriminels, qui exploitent désormais le chaos avec certains des e-mails de phishing les plus astucieux que j’ai jamais vus…

Pour rappel, les e-mails de phishing sont de faux e-mails qui peuvent sembler provenir d’une source de confiance mais qui sont envoyés par des acteurs malveillants. Ils sont conçus pour tromper les personnes afin de leur faire divulguer des informations sensibles ou de télécharger des logiciels malveillants sur leur machine. En gros, c’est la majorité de votre dossier de spam.

Comme l’a signalé en premier @fluffypony sur Twitter, la nouvelle vague d’e-mails de phishing astucieux provenant de x.com cible les utilisateurs de Twitter Blue, les incitant à migrer leur abonnement actuel Blue vers un abonnement X. L’e-mail est intitulé « Preserve your status. Transition smoothly. » Bien que cela présente tous les signes d’un e-mail légitime, ce n’est pas le cas.

« Le signe le plus évident d’un e-mail malveillant est l’expéditeur. Dans ce cas, il semble provenir de sale@x.com, mais si vous regardez de plus près, il a été envoyé par « via sendinblue.com ». C’est l’une des parties astucieuses.

Les cybercriminels ont utilisé une plateforme populaire de CRM et de liste de diffusion avec une fonction intégrée pour mettre en évidence le nom d’une entreprise en gras, suivi de « via sendinblue.com ». L’objectif est qu’une victime potentielle lise le texte en gras et n’y prête aucune attention.

Le CRM permet également à l’e-mail de phishing de passer à travers la plupart des filtres anti-spam.

Alors, que fait exactement le lien ?

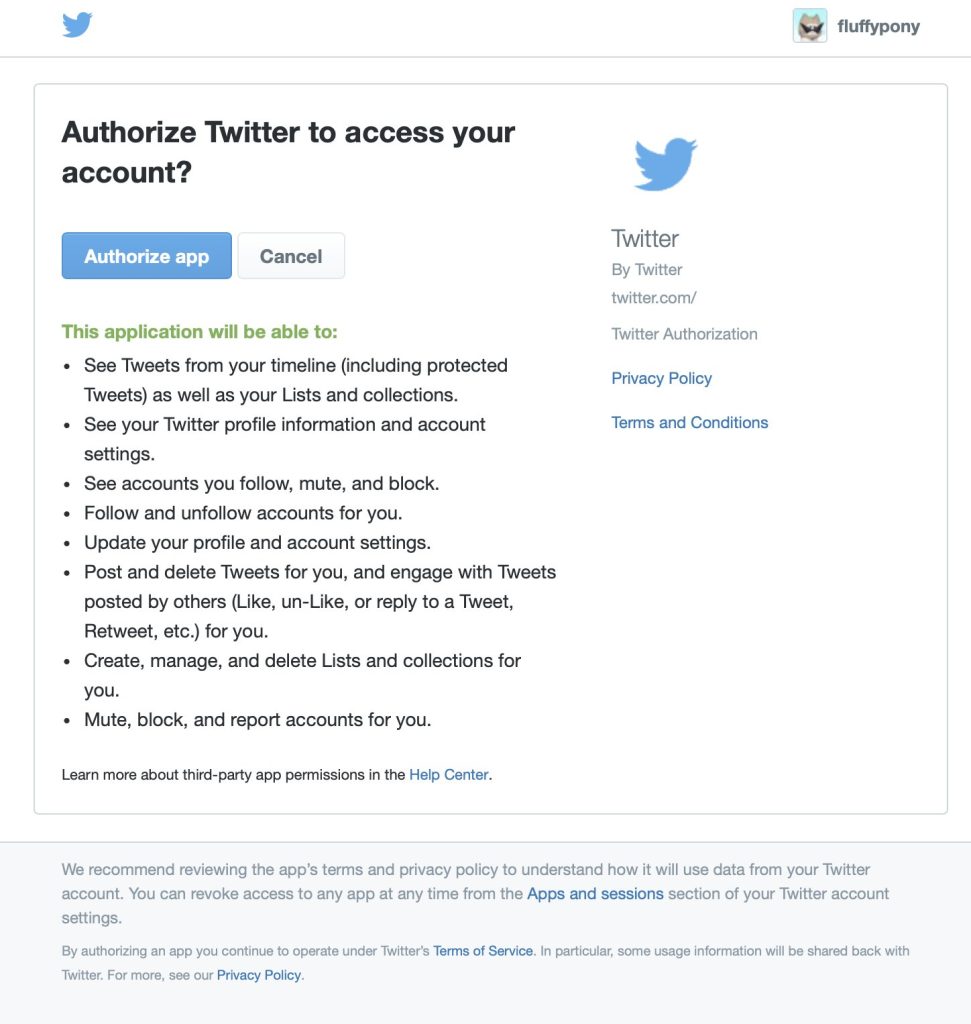

Le lien redirige vers une URL hébergée sur un domaine qui ne semble pas être affilié à Twitter ou à X. Ensuite, il « vous redirige vers un écran d’autorisation d’API (légitime), qui vous demande d’autoriser une application qui semble être une application Twitter officielle », note @fluffypony.

À partir de là, en cliquant sur « Autoriser l’application », les acteurs de menace auraient quasiment le contrôle total de votre compte Twitter. Cela inclut la possibilité de tweeter, de mettre à jour votre profil et vos paramètres de compte, et bien plus encore. Cela pourrait finir par aboutir à la prise totale de votre compte.

Il est évident que les cybercriminels voient toujours de la valeur dans les comptes vérifiés et les individus et entreprises auxquels ils peuvent appartenir. Il pourrait très bien s’agir d’un cas où un acteur de menace expulse quelqu’un de son compte pour ensuite le revendre à une autre partie.

Que puis-je faire si j’ai autorisé cette application ?

Si vous avez été victime de cet e-mail de phishing ou d’un e-mail similaire, suivez immédiatement ces étapes pour sécuriser votre compte :

- Accédez à Paramètres Twitter -> Sécurité et accès au compte -> Applications et sessions -> Applications connectées -> Et révoquez les autorisations de l’application Twitter frauduleuse ou de toute autre application que vous ne reconnaissez pas.

- Ensuite, changez votre mot de passe Twitter et activez l’authentification à deux facteurs (si possible, évitez les SMs, les OTP sont les meilleurs).

Détente, découvrez l’évolution du nombre de smartphones vendus par marque au fil du temps dans la vidéo ci-dessous :