En contexte: L’alliance Five Eyes (FVEY) est une collaboration entre les agences de renseignement de l’Australie, du Canada, de la Nouvelle-Zélande, du Royaume-Uni et des États-Unis. Par le passé, l’alliance était surtout connue pour son système de surveillance Echelon. Aujourd’hui, elle traite principalement de la cybersécurité et des vulnérabilités logicielles.

Nous vivons dans un monde rempli de logiciels, et ces logiciels sont truffés de vulnérabilités de sécurité dangereuses prêtes à être exploitées par des cybercriminels ou des pirates soutenus par des États. Un test récemment publié, rédigé conjointement par la Cybersecurity and Infrastructure Security Agency (CISA), la NSA et le FBI, ainsi que par les agences de cybersécurité des pays membres de Five Eyes, révèle les principales vulnérabilités exploitées en 2022.

L’test comprend une liste des vulnérabilités et expositions communes (CVE) qui ont été régulièrement et fréquemment exploitées par des criminels et des pirates informatiques. Selon l’alliance de cybersécurité la plus importante au monde, en 2022, les acteurs malveillants du cyberespace ont choisi d’exploiter plus fréquemment des vulnérabilités logicielles plus anciennes et bien connues que des bugs récemment divulgués. Ils ont préféré cibler des systèmes non corrigés et accessibles depuis Internet.

La première place de la liste des vulnérabilités les plus exploitées en 2022 est occupée par CVE-2018-13379, une vulnérabilité trouvée dans les produits Fortinet SSL VPN qui était déjà régulièrement exploitée en 2020 et 2021. Cette faille pourrait permettre à un attaquant non authentifié de télécharger des fichiers système via des requêtes HTTP spécialement conçues. L’exploitation continue de cette faille indique que de nombreuses organisations n’ont pas appliqué les correctifs logiciels en temps opportun, indique le test.

Les principales vulnérabilités exploitées en 2022 incluent également trois vulnérabilités CVE affectant Microsoft Exchange, communément appelées ProxyShell (CVE-2021-34473, CVE-2021-31207, CVE-2021-34523), des problèmes d’exécution de code à distance (RCE), Log4Shell, et plus encore. L’test confirme que Microsoft est l’entreprise la plus ciblée en termes de vulnérabilités logicielles. En plus des 12 principales vulnérabilités exploitées, le test de Five Eyes comprend également une liste de 30 vulnérabilités CVE qui sont souvent utilisées pour compromettre des organisations et des agences étatiques.

Au lieu d’être simplement une liste de vulnérabilités exploitées, le test conjoint fournit également des conseils et « encourage vivement » de bonnes pratiques de sécurité pour les fournisseurs, les concepteurs, les développeurs et les organisations utilisatrices finales. Les entreprises de logiciels devraient adopter une approche de développement « sécurisée par conception » pour réduire la prévalence des vulnérabilités, indique le test.

Les clients utilisateurs finaux sont invités à appliquer les correctifs récemment publiés sur leurs systèmes. De plus, les entreprises et les organisations devraient utiliser des outils de sécurité tels que des services antivirus et antimalware, des pare-feux d’application Web et des analyseurs de protocoles réseau. L’test indique également qu’ils devraient demander à leurs fournisseurs de logiciels de discuter de la manière dont ils prévoient d’améliorer la sécurité de leurs produits.

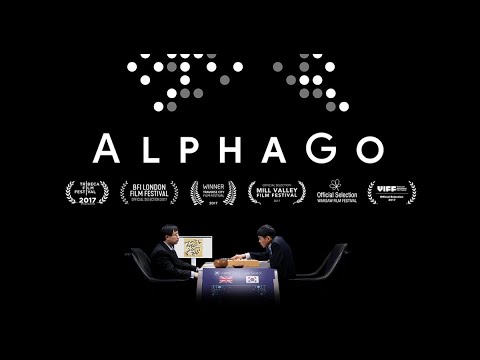

Découvrez le reportage du mois (sous-titré en français), l’IA gagnera t-elle face aux champion du monde du jeu de Go ? :