Dans le contexte: Les chercheurs en sécurité de Forescout et JSOF ont découvert un ensemble de neuf vulnérabilités dans quatre piles TCP / IP couramment utilisées. Ils estiment que plus de 100 millions d’appareils sont affectés par ces failles de sécurité, qu’ils ont surnommées «Name: Wreck». Ils concernent principalement les produits Internet des objets (IoT) et les serveurs de gestion informatique. Les vulnérabilités existent à la fois dans les piles open source et propriétaires, y compris FreeBSD et Nucleus NET de Siemens.

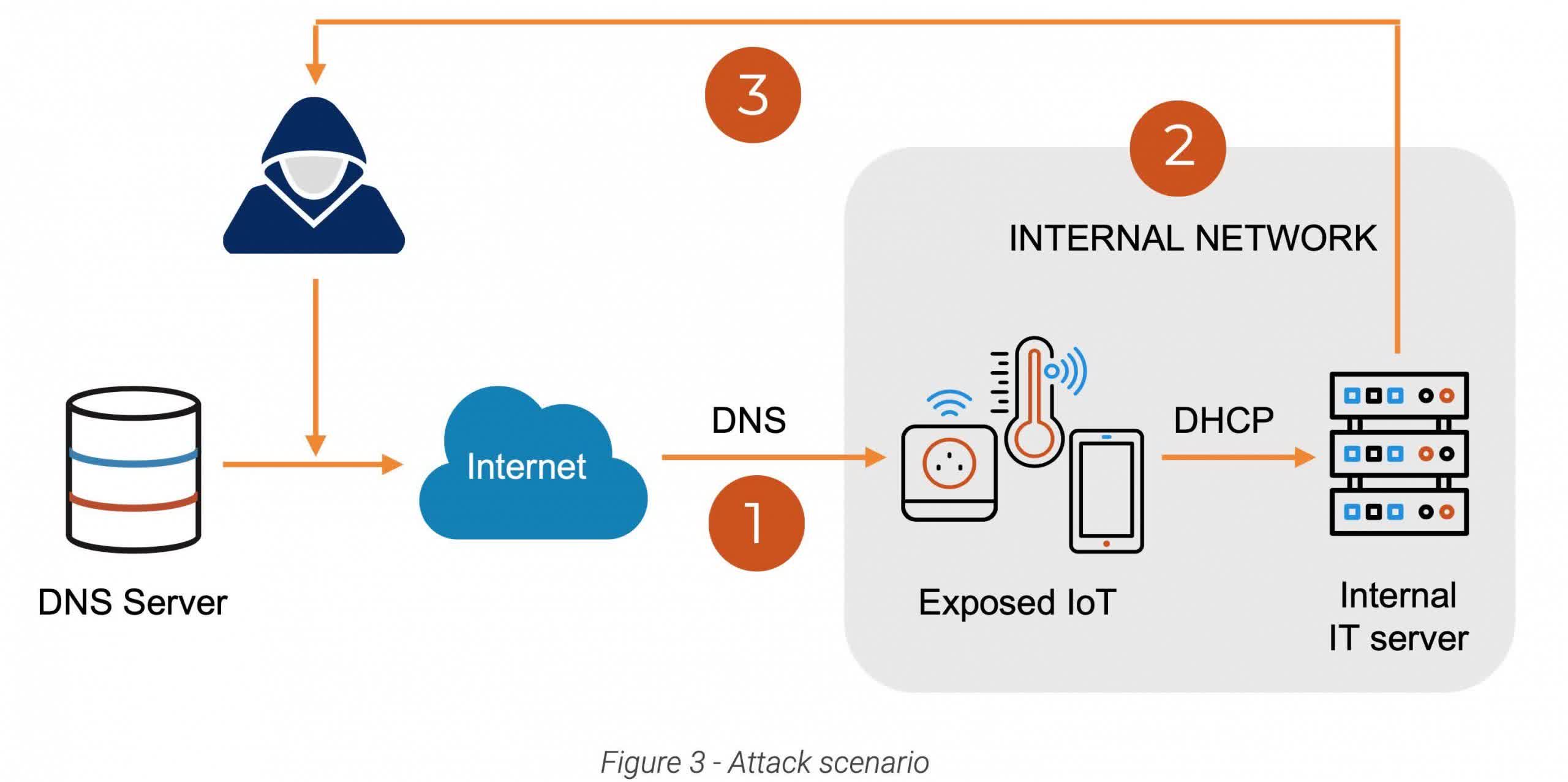

Les failles concernent toutes la façon dont ces piles TCP / IP gèrent les serveurs DNS. Bien qu’ils n’aient trouvé aucune preuve que ces trous ont été utilisés dans la nature, les pirates pourraient potentiellement les utiliser pour planter un réseau ou infiltrer l’infrastructure d’une victime leur permettant de les contrôler à distance. Ces implications pourraient être catastrophiques pour les systèmes critiques comme ceux utilisés dans les réseaux de soins de santé, de fabrication ou de gouvernement.

Les équipes de sécurité ont révélé les failles à divers développeurs, dont Siemens, la Cybersecurity and Infrastructure Agency du Department of Homeland Security et d’autres groupes de suivi de la sécurité. Des correctifs ont été publiés pour les neuf défauts, mais cela ne résout pas nécessairement le problème global.

«Avec toutes ces découvertes, je sais qu’il peut sembler que nous ne faisons qu’apporter des problèmes, mais nous essayons vraiment de sensibiliser, de travailler avec la communauté et de trouver des moyens d’y remédier», a déclaré le vice-président de la recherche de Forescout. Elisa Costante a déclaré à Wired.

Il existe au moins 100 millions d’appareils – certains estiment que cela pourrait se chiffrer en milliards. Beaucoup fonctionnent sur des logiciels plus anciens, et certains d’entre eux n’ont aucun moyen de mettre à jour le code. Ainsi, bien que des correctifs existent, il n’y a aucun moyen de les diffuser sur certains appareils. Les chercheurs n’ont pas précisé quels appareils restent vulnérables. Cependant, Forescout a créé un script open source pour aider les administrateurs à localiser les appareils et serveurs IoT vulnérables sur le réseau.

Ils soulignent également qu’il ne s’agit que de neuf défauts sur les 15 piles TCP / IP qu’ils ont analysées. Il pourrait y en avoir beaucoup plus, mais il faudra du temps pour les identifier. Ils notent que ces trous existent parce que la plupart de ces piles sont antérieures aux appareils IoT. Le code a toujours fonctionné comme prévu, mais les mesures de sécurité ont évolué au cours des deux dernières décennies et le logiciel n’a pas évolué avec lui.

« Pour le meilleur ou pour le pire, ces appareils contiennent du code que les gens ont écrit il y a 20 ans – avec la mentalité de sécurité d’il y a 20 ans », a déclaré Ang Cui, PDG de Red Balloon Security. «Et cela fonctionne; cela n’a jamais échoué. Mais une fois que vous vous connectez à Internet, ce n’est pas sûr. Et ce n’est pas si surprenant, étant donné que nous avons dû vraiment repenser la façon dont nous assurons la sécurité des ordinateurs à usage général au cours de ces 20 années. «

Jusqu’à ce que plus d’appareils puissent être remplacés ou mis à jour, Forescout recommande de limiter autant que possible ces équipements de se connecter directement à Internet. Les gestionnaires de réseau peuvent également utiliser un serveur DNS interne pour acheminer le trafic. Maintenant que les failles sont connues, il devrait également être plus facile de détecter les intrusions qui les exploitent.