Une étude récente met en lumière des failles de sécurité dans le protocole d’encryption de WeChat, une application utilisée par plus d’un milliard d’utilisateurs. Les chercheurs révèlent que malgré des améliorations, des vulnérabilités subsistent, laissant la porte ouverte à des attaques potentielles sur les données des utilisateurs.

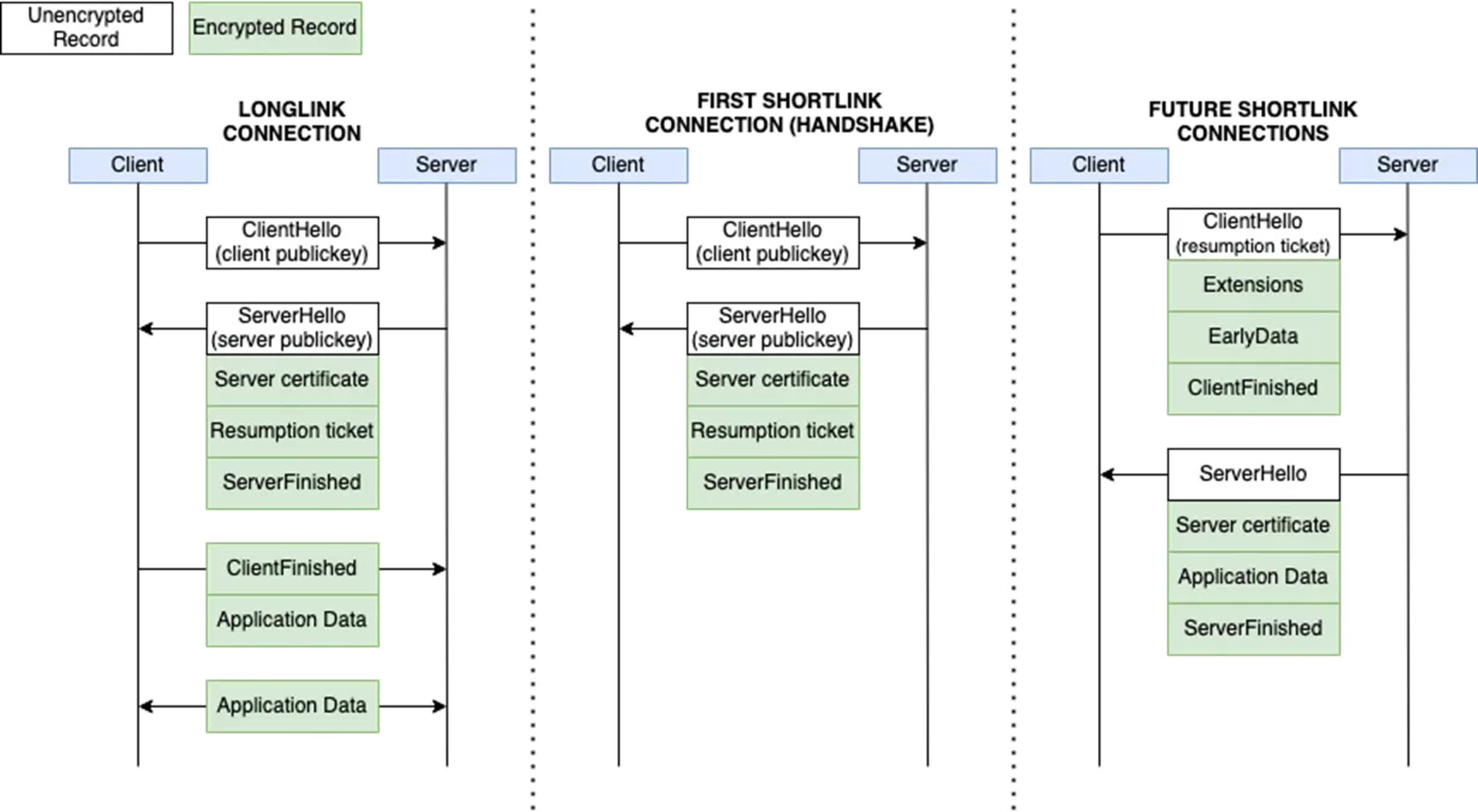

Une enquête récente menée par le Citizen Lab de l’Université de Toronto a mis au jour de potentielles faiblesses de sécurité dans le protocole d’encryption sur mesure de WeChat. Ces failles proviennent du fait que les développeurs de WeChat, qui se vante de plus d’un milliard d’utilisateurs actifs par mois, ont modifié le protocole TLS (Transport Layer Security) 1.3, créant une version appelée MMTLS.

WeChat utilise un système d’encryption à deux couches. Tout d’abord, la couche interne, connue sous le nom d’« encryption de couche commerciale », crypte le contenu en clair. Ce contenu crypté est ensuite soumis à une nouvelle encryption avec MMTLS avant d’être transmis.

Bien que cette double couche d’encryption offre une certaine protection, plusieurs problèmes préoccupants ont été identifiés. L’encryption de couche commerciale ne sécurise pas les métadonnées sensibles, telles que les identifiants d’utilisateurs et les URI de demande. De plus, MMTLS utilise des vecteurs d’initialisation (IV) déterministes, ce qui va à l’encontre des meilleures pratiques cryptomonnaies modernes. Par ailleurs, l’encryption manque de secret futur, une fonctionnalité cruciale pour la sécurité à long terme.

Avant 2016, WeChat s’appuyait uniquement sur l’encryption de couche commerciale pour les requêtes réseau. L’introduction de MMTLS semble être une tentative de remédier aux lacunes du système précédent.

Dans une certaine mesure, cela a été efficace. Les chercheurs n’ont pas pu attaquer avec succès l’encryption de WeChat dans cette étude, car l’encryption vulnérable de couche commerciale est désormais protégée par la couche MMTLS. Dans les versions antérieures de WeChat, qui manquaient de MMTLS, l’encryption de la couche commerciale était exposée et potentiellement susceptible de certaines attaques. L’ajout de MMTLS a considérablement amélioré la sécurité globale de WeChat en protégeant la couche d’encryption interne des attaques directes.

Cependant, les chercheurs ont noté que la mise en œuvre par WeChat ne répond pas aux standards cryptomonnaies attendus pour une application de cette envergure. De plus, d’autres problèmes « mineurs » signalés par les chercheurs ne sont pas présents dans la version standard et non modifiée de TLS.

Les chercheurs ont également souligné qu’il est courant en Chine que les développeurs de sécurité créent leurs propres systèmes cryptomonnaies sur mesure plutôt que d’utiliser des normes établies. Ces solutions élaborées en interne ne correspondent souvent pas à l’efficacité des protocoles largement utilisés comme TLS 1.3 ou QUIC. Le Citizen Lab a décrit cela comme « une tendance préoccupante en pleine expansion propre au paysage de la sécurité chinois ».

Par exemple, certaines applications chinoises mettent en œuvre des méthodes de résolution de domaine personnalisées pour lutter contre le détournement DNS par des FAI. De plus, de nombreuses applications chinoises, y compris WeChat, utilisent des composants d’infrastructure open-source comme Tencent Mars, qui peuvent manquer de documentation et de conseils de sécurité appropriés.

Il n’est donc pas surprenant que la principale recommandation des chercheurs du Citizen Lab soit que la société mère de WeChat, Tencent, adopte le TLS standard ou une combinaison de QUIC et TLS pour renforcer la sécurité de l’application.