Plus d'articles

-

dans Cryptomonnaie

Bitcoin : le guide complet pour acheter et investir

Le Bitcoin est un actif révolutionnaire qui a bouleversé le monde financier depuis sa création en 2009. Contrairement aux monnaies traditionnelles […] Plus

-

dans Mobilité

Fiido T2 Longtail Cargo eBike: Nouveau vélo électrique très endurant et polyvalent

Fiido, acteur reconnu dans le domaine des solutions de mobilité électrique, a récemment lancé son dernier modèle de vélo électrique, le […] Plus

-

-

dans Test produit

TEST Batterie BLUETTI AC200L: Nouvelle version plus rapide, silencieuse et compacte de l’AC200MAX

Dans le monde en constante évolution des stations d’énergie portables, BLUETTI a une fois de plus établi une nouvelle norme avec […] Plus

-

dans Mobilité

La taille compte pour ta télé Xiaomi : voici ce à quoi tu dois faire attention

Il est indéniable que de plus en plus souvent, nous voyons des téléviseurs de grandes dimensions à des prix plus bas, […] Plus

-

dans Automobile

Quelle doit être la pression des pneus sur une voiture ?

Les pneus sont essentiels pour assurer la sécurité du véhicule. Ainsi, comme d’autres éléments, il existe des caractéristiques et des états […] Plus

-

dans Cryptomonnaie

Le marché de la cryptomonnaie « sous-estime l’impact à long terme » de la réduction de moitié du Bitcoin : Bitwise | Cryptomonnaie

La réduction de moitié du Bitcoin (BTC 63 029 $) est prévue pour le 20 avril dans quelques jours, mais l’évolution […] Plus

-

dans Actualités

Adieu Atlas : Boston Dynamics dit au revoir à son robot emblématique avec des faits marquants et des bêtisiers

Qu’est-ce qui vient de se passer? Atlas de Boston Dynamics, le robot bipède que nous avons passé 11 ans à regarder […] Plus

-

-

dans Actualités

Motorola lance un smartphone avec une coque en bois : combien coûtent les nouveaux Edge 50

Dans les versions Ultra, Pro et Fusion, la nouvelle gamme de Motorola apporte la sensation (et l’odeur) du bois et du […] Plus

-

dans Mobilité

Le défi de Xiaomi au meilleur de JBL : le puissant haut-parleur Bluetooth Xiaomi Sound Pocket est maintenant mondial

À l’occasion de la sortie du Xiaomi Sound Outdoor, Xiaomi en a profité pour nous présenter mondialement le nouveau Xiaomi Sound […] Plus

-

dans Mobilité

Android 15 : Google veut changer la façon dont on recharge les smartphones

La recharge sans fil est de plus en plus accessible sur les smartphones. Il s’agit d’un moyen simple et rapide d’assurer […] Plus

-

dans Mobilité

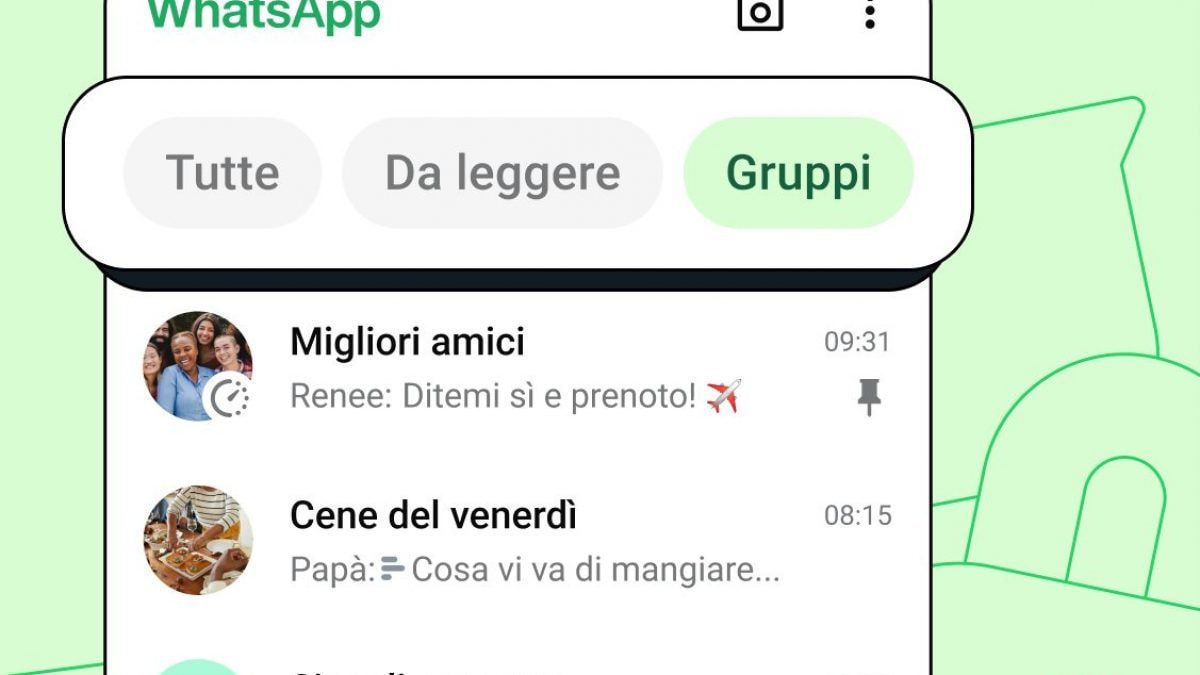

WhatsApp Finalement Introduit des Filtres de Chat pour Tri Rapide de Vos Chats

WhatsApp, le service de messagerie le plus populaire au monde, dispose enfin d’une fonctionnalité utile. Il s’agit d’une fonctionnalité que cette […] Plus

-

dans Cryptomonnaie

XRP s’attaque à la résistance de 0,50 $ alors que Ripple CLO brise les espoirs d’un règlement avec la SEC | Cryptomonnaie

Le XRP est bloqué en dessous de la résistance de 0,50 $ après avoir échoué à clôturer au-dessus de ce niveau […] Plus

-

-

dans Mobilité

Google Chrome sur Android inclura enfin l’une des meilleures fonctionnalités de la version pour PC

La mise à jour de Chrome Canary pour Android, très prochainement, avec la synchronisation des groupes d’onglets L’application Google Chrome sur […] Plus

-

dans Science

La NASA admet qu’un morceau de la Station spatiale internationale est tombé sur une maison en Floride

L’objet spatial qui a frappé le toit d’une maison en Floride le mois dernier faisait partie d’une charge de vieilles batteries […] Plus

-

dans Automobile

Nissan s’inspire de Tesla pour fabriquer des véhicules électriques moins chers

Le succès de Tesla sera le résultat d’une série d’approches stratégiques. Nissan va donc s’inspirer de l’entreprise américaine dirigée par Elon […] Plus

-

dans Cryptomonnaie

Les prix de l’éther sont en baisse alors que Bitcoin défie 64 000 $ | Cryptomonnaie

Le BTC est en hausse, s’échangeant au-dessus de 64 000 $ tandis que les prix des ETH continuent de baisser. Le […] Plus

-

dans Mobilité

motorola edge 50 fusion: Snapdragon 7s Gen 2 et appareil photo de 50 MP pour le nouveau milieu de gamme de la marque

Le motorola Edge 50 fusion est doté d’un grand écran pOLED de 6,7 pouces, d’un appareil photo selfie de 32 MP […] Plus

-

-

dans Science

Un trou noir hors du commun était caché à moins de 2 000 années-lumière de la Terre

Le trou noir de formation stellaire appelé Gaia BH3 car c’est le troisième « trou noir » découvert grâce à la mission Gaia […] Plus

-

dans Mobilité

La nouvelle app de caméra HyperOS pour Xiaomi est disponible au téléchargement avec ses nouveautés intéressantes

Il s’était passé assez de temps depuis que Xiaomi n’avait pas mis à jour son application de caméra en ajoutant de […] Plus

-

dans Automobile

Le chinois Dongfeng étudie la production de 100 000 hybrides par an en Italie

Les fabricants chinois sont de plus en plus présents en Europe et, pour renforcer cela, plusieurs entreprises ont déjà partagé leur […] Plus

-

dans Mobilité

Le Galaxy S24 a battu l’iPhone 15 et tous ses concurrents lors des tests de vitesse 5G

L’arrivée de la 5G promettait des débits d’accès Internet bien supérieurs à la technologie proposée. Ce changement s’est produit et maintenant […] Plus

-

dans Actualités

Les cuisines fantômes disparaissent en raison des tests et de la demande croissantes

La grande image: Les cuisines fantômes ont vu le jour comme solution temporaire pour aider les restaurants à rester à flot […] Plus

-

-

dans Actualités

La télévision en direct pourrait bientôt bénéficier d’une fonctionnalité interactive similaire au streaming

Résumé: Bien que la télévision diffusée ait été largement oubliée par beaucoup à l’ère du streaming, l’ancienne méthode consistant à regarder […] Plus

-

dans Mobilité

Le dernier produit de Xiaomi est un sèche-linge « invisible »

Xiaomi vient de présenter son nouveau séchoir invisible, qui se cache à la vue lorsqu’il n’est pas utilisé. Xiaomi MIJIA Smart […] Plus

-

dans Mobilité

Problèmes avec WhatsApp sur Android Auto avec la dernière mise à jour : il est impossible d’envoyer des messages

De nombreux utilisateurs d’Android Auto se plaignent de ne pas pouvoir envoyer de messages, bien qu’ils puissent au moins les recevoir […] Plus

-

dans Actualités

NASA "prochaine génération" Le vaisseau spatial à voile solaire est prêt à être lancé pour des tests pratiques

En un mot: La NASA a annoncé qu’elle était prête à lancer en orbite un marin solaire de « nouvelle génération […] Plus

-

dans Mobilité

C’est officiel : la série Xiaomi Mi 10 fête ses 4 ans et teste déjà HyperOS

Xiaomi ne veut pas abandonner aucun de ses centaines de smartphones, donc le nouveau firmware HyperOS continue ses tests maintenant avec […] Plus

-

-

dans Mobilité

Date de sortie du Pixel 8a, Caractéristiques, Prix attendu, et plus

Les téléphones de la série Pixel A sont réputés pour offrir les meilleures fonctionnalités Pixel à des prix abordables. Le premier […] Plus

-

dans Cryptomonnaie

Le prix du Bitcoin défend 60 000 $ alors que les baleines conservent leur BTC malgré la baisse du marché | Cryptomonnaie

Le prix du Bitcoin reste inférieur à 63 000 $, s’éloignant encore davantage du sommet historique de 73 777 $. Les […] Plus

-

dans Actualités

Le Japon veut renforcer les lois antitrust contre Apple et Google

Quelque chose à espérer: Les législateurs du monde entier ont commencé à adopter une position plus proactive en faveur de l’ouverture […] Plus

-

dans Mobilité

Une des meilleures applications pour apprendre l’anglais depuis le téléphone portable peut être téléchargée gratuitement pendant quelques heures

Si vous vous dépêchez, vous pouvez obtenir de l’anglais pour tous ! Pro sans dépenser un sou De l’anglais pour tous […] Plus

-

dans Mobilité

Nettoyez votre mobile Xiaomi et supprimez les fichiers inutiles en profondeur sans passer par le centre de contrôle

Il ne fait aucun doute que la couche MIUI / HyperOS est celle qui tire le meilleur parti de notre téléphone […] Plus

-

-

dans Cryptomonnaie

L’effondrement des prix de l’Ethereum fait suite à un dumping plus large du marché de la cryptomonnaie alors que les traders à long terme constatent des liquidations élevées | Cryptomonnaie

L’inversion du risque Ethereum a chuté de 20 % mardi à la suite de la nervosité entourant le récent krach du […] Plus

-

dans Actualités

Un nouvel algorithme de charge pourrait doubler la durée de vie des batteries Li-ion

Futur : Bien qu’elles soient l’une des technologies les plus pratiques et efficaces pour stocker et fournir de l’énergie électrique, les batteries […] Plus

-

dans Mobilité

Le prochain smartphone pliable de Google s’appellerait Pixel 9 Pro Fold

Le Google Pixel 9 Pro Fold sera le prochain smartphone pliable de Google, selon les dernières rumeurs Le design du Google […] Plus

-

dans Actualités

Actuellement, les milliardaires choisissent des vacances de longévité : perfusion au bord de la piscine et spa avec cellules souches

L’économie de la jeunesse éternelle devrait dépasser les mille milliards de dollars d’ici 2024, selon le Global Wellness Institute. De plus […] Plus

-

dans Science

Qu’est-ce que le virus B des singes : comment se transmet-il à l’homme, quels symptômes provoque-t-il et comment le traiter

Le virus B (Herpesvirus simiae) est un agent pathogène qui circule normalement chez les singes, en particulier chez les macaques. Il […] Plus